[x32dbg/x64dbg] PE Relocation - PE 재배치 표시

Reverse Engineering 2023. 1. 6. 12:01 |반응형

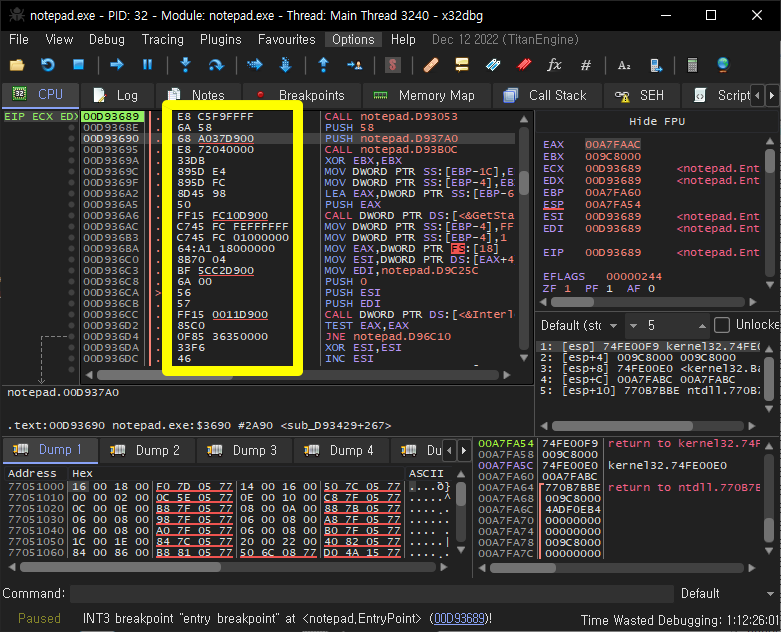

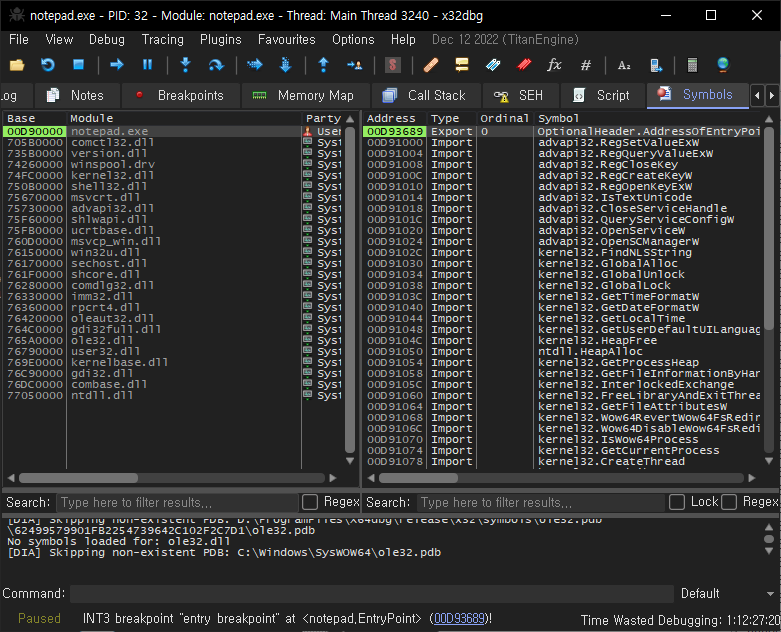

x32dbg/x64dbg가 재배치된 PE 파일을 어떻게 표시하는지 알아보자.

34AF - 최상위 4비트(Type) = 4AF(Offset)

RVA = 1000(RVA of Block) + 4AF = 14AF

Virtual Address = 00D90000(파일 실제 로딩 주소) + 14AF = 00D914AF

반응형

'Reverse Engineering' 카테고리의 다른 글

| [x32dbg/x64dbg] Cross References 크로스 레퍼런스 (0) | 2023.01.19 |

|---|---|

| Cheat Engine Address - 치트 엔진 주소 표시 (0) | 2023.01.06 |

| Cheat Engine Auto Assembler Basics - 치트 엔진 오토 어셈블러 기본 (0) | 2023.01.02 |

| Cheat Engine AOB Injection with DosBox - 치트 엔진 코드 인젝션 도스박스 (0) | 2023.01.01 |

| Cheat Engine Code Injection Cheat Table Framework code bug - 치트 엔진 코드 인젝션 버그 (0) | 2022.12.30 |